Несколько известных провайдеров VPN, в том числе Surfshark, TurboVPN и VyprVPN, входят в число шести брендов, обвиняемых в рискованной практике, которая потенциально ставит под угрозу безопасность пользователей.

В рамках своей программы Deceptor исследовательская фирма AppEsteem обнаружила, что приложения поставщиков устанавливают сертификат доверенного корневого центра сертификации (CA) на устройствах пользователей, а некоторые поставщики даже не получают согласия пользователя на это.

AppEsteem недавно расширила свою программу, включив в нее провайдеров VPN, сканирующих VPN-приложения на предмет мошеннического и рискованного поведения, которое может нанести вред потребителям.

Это не очень хорошая практика

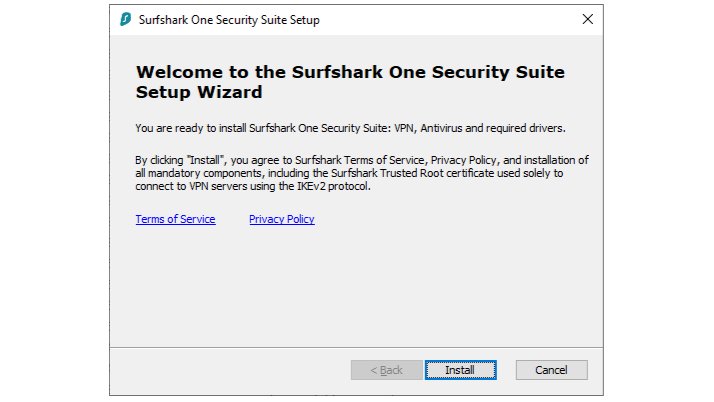

AppEsteem также отметил, что популярный провайдер VPN Surfshark устанавливает корневой сертификат CA на устройство пользователя, даже если пользователь отменяет установку. Surfshark четко упоминает об использовании собственного доверенного корневого сертификата «только для подключения к VPN-серверам по протоколу IKEv2».

Эксперт по безопасности TechRadar Pro Майк Уильямс сказал: «Установка доверенных корневых сертификатов не является хорошей практикой. «В случае взлома он может позволить злоумышленнику подделать больше сертификатов, выдать себя за другие домены и перехватить ваши сообщения».

Каковы риски установки дополнительного доверенного корневого сертификата?

Сертификаты корневого центра сертификации являются краеугольным камнем аутентификации и безопасности в программном обеспечении и в Интернете. Они выдаются сертифицированным органом (CA) и, по сути, подтверждают, что владелец программного обеспечения/веб-сайта является тем, кем он себя называет.

Установка дополнительного корневого сертификата ЦС может поставить под угрозу безопасность всего вашего программного обеспечения и коммуникаций. Когда вы включаете новый доверенный корневой сертификат на свое устройство, вы разрешаете третьей стороне собирать почти все данные, передаваемые на ваше устройство или с него.

Кроме того, злоумышленник, похитивший закрытый ключ, принадлежащий доверенному корневому ЦС, может генерировать сертификаты для своих целей и подписывать их закрытым ключом.

Это относится к программным приложениям, веб-сайтам и даже электронной почте. Возможно все: от атаки «человек посередине» до установки вредоносного ПО, о чем свидетельствуют атаки 2021 года в Монголии и 2020 года во Вьетнаме, где центры сертификации были скомпрометированы.

Власть, которую сертификаты корневого центра сертификации имеют над устройством пользователя, является причиной того, что государственные субъекты, такие как Россия, оказывают давление на граждан, чтобы они установили новый корневой центр сертификации. EFF описывает этот шаг как «открывающий путь к десятилетию цифрового наблюдения».

Было обнаружено, что шесть провайдеров VPN, которые устанавливают корневые сертификаты CA на устройства пользователей, — это Surfshark, Atlas VPN, VyprVPN, VPN Proxy Master, Sumrando VPN и Turbo VPN. Два самых известных провайдера в списке, Surfshark и Atlas VPN, недавно присоединились к материнской компании NordVPN — Nord Security. Однако NordVPN не вошел в число упомянутых провайдеров.

Зачем VPN-компании устанавливать доверенный корневой сертификат?

Мы не считаем, что это необходимо, даже для поддержки IKEv2, и большинство VPN с самым высоким рейтингом этого не делают.

Когда провайдер VPN устанавливает дополнительный корневой сертификат ЦС, он доверяет только проверкам шифрования и подлинности, проводимым поставщиком, поскольку доверенный корневой сертификат может переопределить проверки шифрования и подлинности фактической службы, которую вы используете (например, Mozilla Firefox, WhatsApp).

Это позволяет провайдеру VPN перехватывать и отслеживать практически весь ваш трафик в худшем случае. Мы связались с Surfshark, Atlas VPN и VyprVPN и обновим статью, когда свяжемся с вами.

Сравните лучшие VPN-сервисы прямо сейчас: